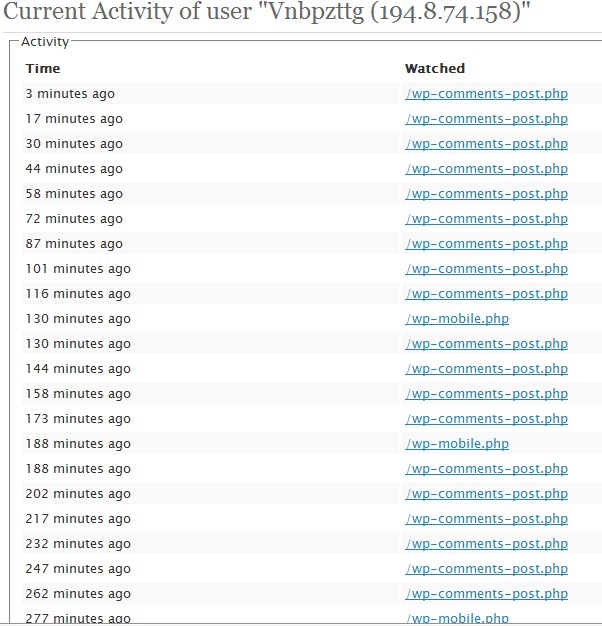

В последнее время я стал более осторожным с блогами, что происходит на сервере. Я обнаружил, что я действительно читаю блог, со многими хиты. Очевидным примером является на изображении ниже:

Такие Спам-ботов Их много, и их комментарии собраны сотни в Akismet. Я знаю, что WordPressСуществует возможность блокировать IP кто хочет комментировать, но это не очень помогает, по двум причинам.

1. IP, если заблокирован от WordPress -> Приборная панель, добираемся до сервера и есть трафик.

2. Если сервер 100 блоги ... каждый имеют одинаковые IP-блоков. (Головная боль)

3. С того же IP можно попробовать поискать уязвимые точки безопасности на других открытых портах. (Я знаю, что назвал две причины. Одна из них - бонус)

Еще один способ, чтобы заблокировать IP на сайт, редактировать файл .htaccessИз корневого folderu, в которых есть файлы сайта (обычно public_html). У меня было фантазии, как, что, по июнь 2007, когда я написал пост "Запретить доступ к IP Spammer».

. Метод блокирования IP-адресов htaccess, я не рекомендую никому, по одной причине:. Более загруженном файле htaccess, время загрузки сайта растет. Если 100 файлов. Htaccess будет иметь много 50 Директива по Apache (HTTP Server), вы можете поставить две свечи конфет :)

Я думаю, что третий метод является лучшим .. Блокировка IPНа сайтах серверНа всех портыИспользование Iptables.

На рисунке выше видно IP 194.8.74.158 пытаются спамить некоторых страницах блога. Его блокировка на уровне сервера заключается в следующем.

root@server [~]# /sbin/iptables -I INPUT -s 194.8.74.158 -j DROP

root@server [~]# /sbin/service iptables save

Saving firewall rules to /etc/sysconfig/iptables: [ OK ]

root@server [~]#Конечно, не блокировать каждый IP в руке. Из них я видел много ботов использовать тот же блок IP. Если она существует, АРИН si RIPE.

Whois (ripe.net): 194.8.74.158

inetnum: 194.8.74.0 - 194.8.75.255

netname: DRAGONARA-NET

descr: Dragonara Alliance Ltd

country: GBХорошо. Если IP-адрес приходит от региона, где они уверены, что они не хотят посетителей на сервер (либо по сети или по почте), мы приходим возможность блокировать доступ к двум класса C (подсетей класса C), охватывающей все IP-адреса в диапазоне от 194.8.74.0 и 194.8.75.255.

/sbin/iptables -I INPUT -s 194.8.74.0/24 -j DROP

/sbin/iptables -I INPUT -s 194.8.75.0/24 -j DROP

/sbin/service iptables saveIptables-L, см. список IP-адресов "ВХОД В ЦЕПИ".