Проблемы безопасности возникают повсюду, и найден последний хакер использование уязвимости в плагине WordPress кроме того, он предназначен для ограничения доступа пользователей к возможностям WordPress и лучше контролировать их разрешения.

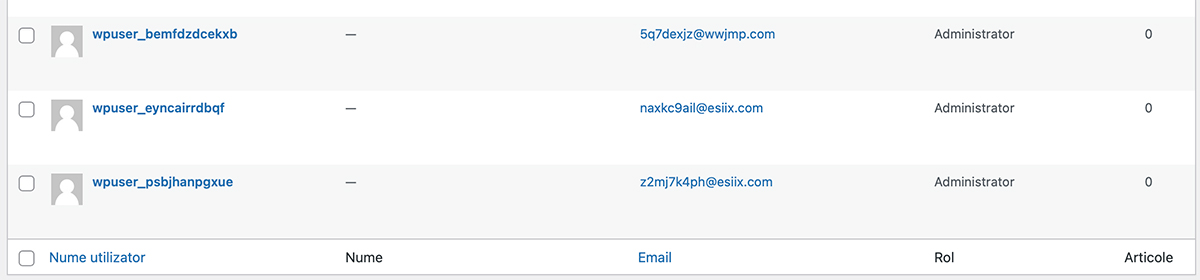

Если у вас есть блог, интернет-магазин, работающий презентационный сайт WordPress и модуль Возможности PublishPress, хорошо бы проверить, если не в Dashboard → Users → All Users → Administrator, нет пользователей, которых вы не знаете, и в большинстве случаев с именем формы "wpuser_sdjf94fsld».

Я наткнулся на этот хакер в нескольких интернет-магазинах и быстро пришел к выводу, что их единственный общий элемент - это плагины. Возможности PublishPress, который представляет собой уязвимость, позволяющая добавить пользователя с рангом Administrator, без необходимости стандартного процесса регистрации.

На некоторых сайтах WordPress пострадали, злоумышленники довольствовались тем, что просто добавляли новых пользователей с рангом administrator, не причинив никакого вреда. Или, может быть, у них не было времени.

Остальные же были сделаны перенаправляет WordPress AddССГ (URL) и / или Сайт AddССГ (URL) на внешние страницы и, скорее всего, вирусы. Признак того, что у тех, кто начал эти атаки, было мало ума. Это лучшая часть безопасности.

Конечно, не приятно осознавать, что интернет-магазин, веб-сайт или блог перенаправляются на другие веб-адреса, но хорошо то, что на данный момент тот, кто взял на себя управление, не причинил никакого другого ущерба. Что-то вроде удаления контента, вбрасывания спам-ссылок во всю базу данных и других безумных вещей. Я не хочу давать идеи.

Как решить проблему безопасности, если мы пострадали от эксплойта wpuser_ на WordPress?

Возьмем сценарий, в котором блог WordPress подвергся взлому "wpuser_" и был перенаправлен на другой веб-адрес. Таким образом, вы больше не можете войти в систему и получить доступ к панели инструментов.

1. Подключаемся к базе пострадавшего сайта. Через phpMyAdmin или любой другой путь управления. Данные аутентификации базы данных находятся в файле wp-config.php.

define('DB_USER', 'user_blog');

define('DB_PASSWORD', 'passworddb');2. Объединить в «wp_options«И на колонне»optons_value«Мы уверены, что это правильный адрес нашего сайта»siteurl"А"home».

Отсюда он практически перенаправляется на другой адрес. Как только вы измените адрес сайта, он снова станет доступен.

3. Все в "wp_options«Мы проверяем, что адрес электронной почты администратора также не был изменен. Мы проверяем "admin_email«Чтобы быть правильным. Если он неправильный, мы модифицируем его и передаем законный адрес. Здесь я нашел "[email protected]».

4. Перейдите на панель инструментов и сделайте это. update срочный плагин Возможности PublishPress или отключить и удалить с сервера.

5. в Dashboard → Users → All Users → Administrator мы удаляем нелегитимных пользователей со званием Administrator.

6. Меняем пароли легитимных пользователей с правами на Administrator и пароль базы данных.

Желательно установить и настроить модуль безопасности. Wordзабор Безопасность обеспечивает достаточную защиту в бесплатной версии от таких атак.

Я не тратил много времени на поиски уязвимости Возможности PublishPress, но если у вас есть сайт, зараженный этим эксплойтом, может вам помочь избавиться от этого. Комментарии открыты.

См. Этот пост для получения дополнительной информации по этой теме: https://www.wordfence.com/blog/2021/12/massive-wordpress-attack-campaign/